Ranger中HBase默认权限策略

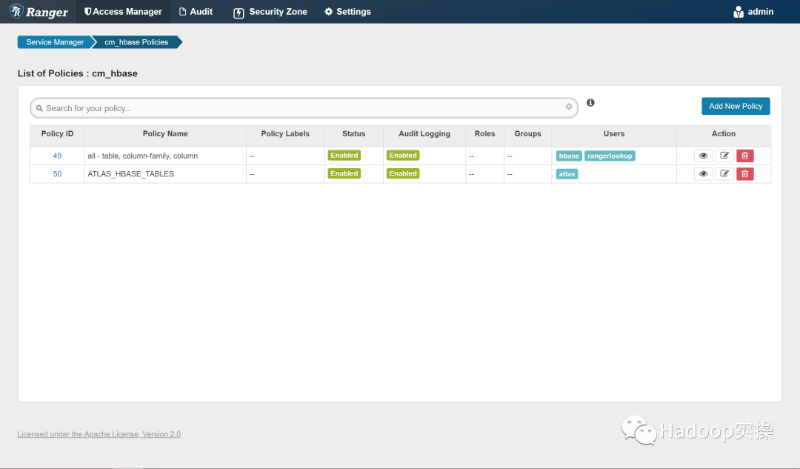

使用admin用户登录http://192.168.1.154:6080 页面,点击cm_hbase 进入该页面

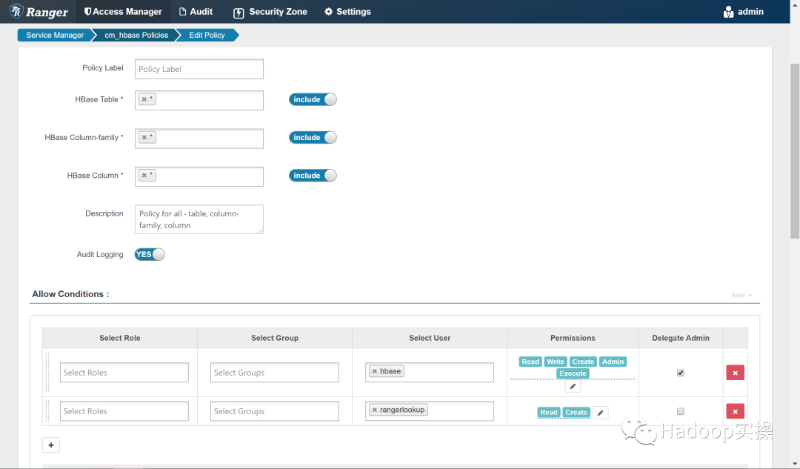

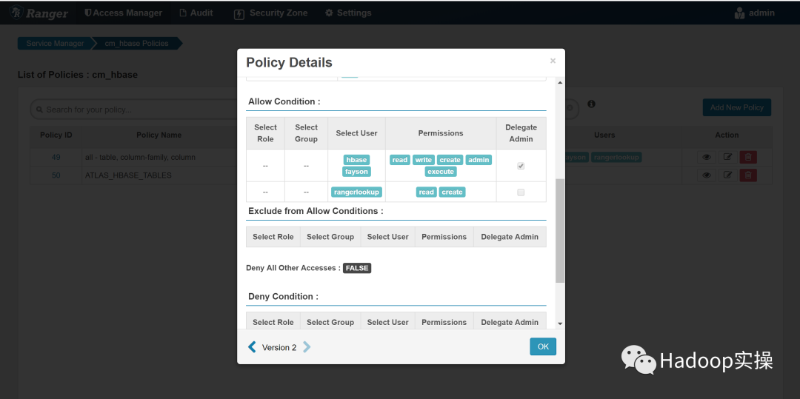

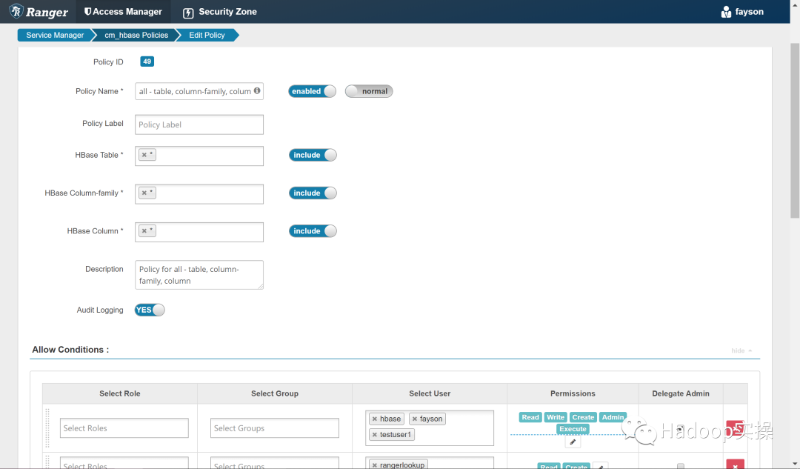

在该页面中可以看到默认有两个策略,第一个是hbase 用户的策略,默认拥有所有目录所有权限,rangerlookup 拥有所有HBase读和Create的权限。

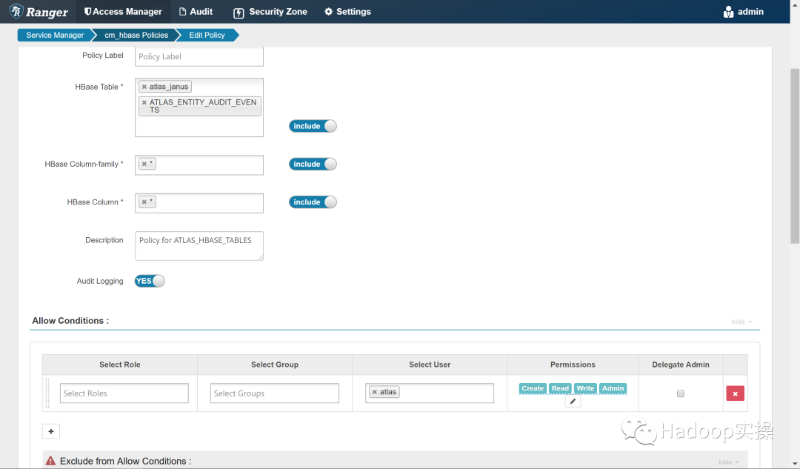

第二个策略是altas 用户拥有atlas_janus 和ATLAS_ENTITY_AUDIT_EVENTS 两个表的Read、Write、Create、admin权限策略,用于Atlas 服务安装初始化的使用,如果在HBase 中不存在这两个表,那么Atlas 服务则运行不正常。请勿随意修改这两个用户的权限策略。

使用Ranger 给HBase 设置权限策略并验证

HBase授权

首先使用admin 用户登录Ranger 然后给fayson 用户授予与hbase 用户同样的权限,用于我们验证后面的多级授权策略

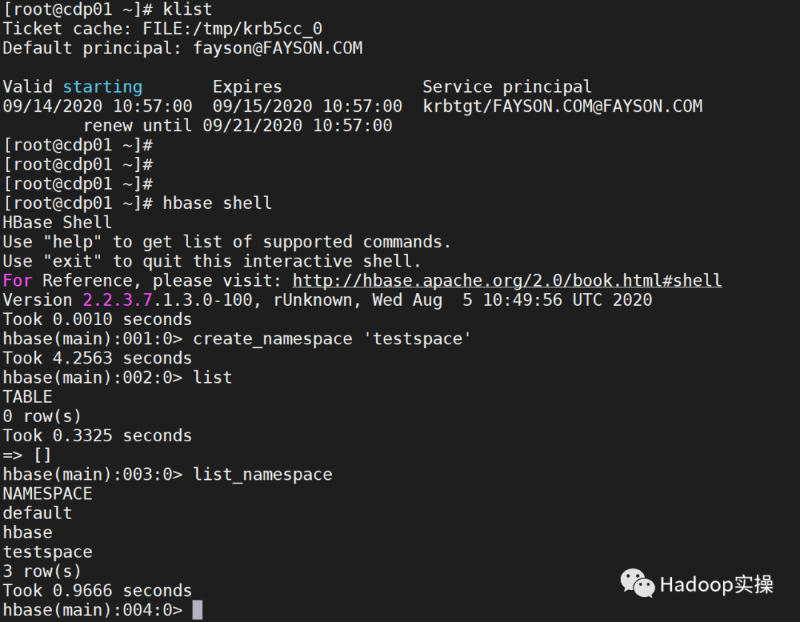

然后使用fayson 用户创建一个测试用的HBase Namespace 名为 testspace ,确认刚刚的授权已生效

hbase(main):004:0> create_namespace 'testspace'

hbase(main):005:0> list_namespace

然后使用 fayson 登录,给testuser1 用户授权所有权限与fayson 用户权限一致,并且给与Delegate Admin 权限,并保存。

3.2HBase多级授权以及拒绝条件策略

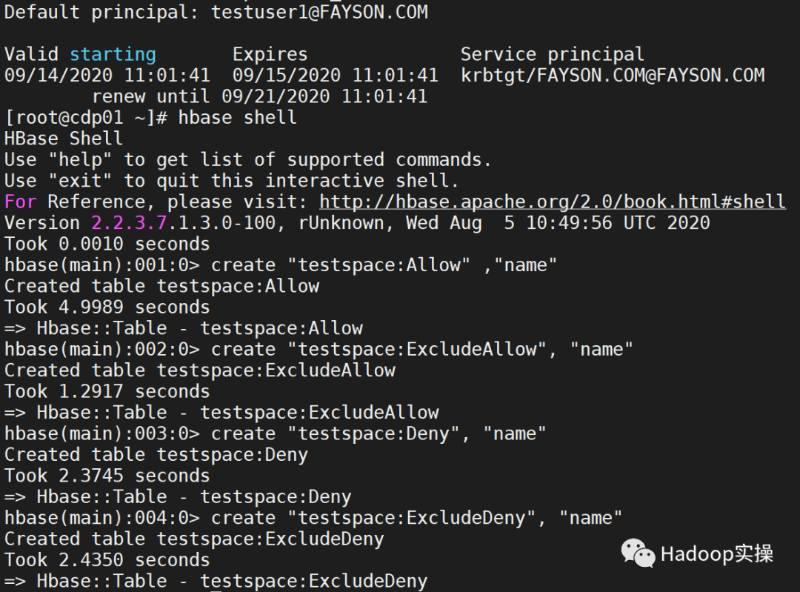

通过上面的步骤,我们使用fayson 用户给testuser1 授权了HBase的所有权限,然后使用进行testuser1在testspace下创建4个hbase表用于验证使用Ranger 给HBase 授权的4种策略。

hbase(main):004:0> create "testspace:Allow" ,"name"

hbase(main):005:0> create "testspace:ExcludeAllow", "name"

hbase(main):006:0> create "testspace:Deny", "name"

hbase(main):007:0> create "testspace:ExcludeDeny", "name"

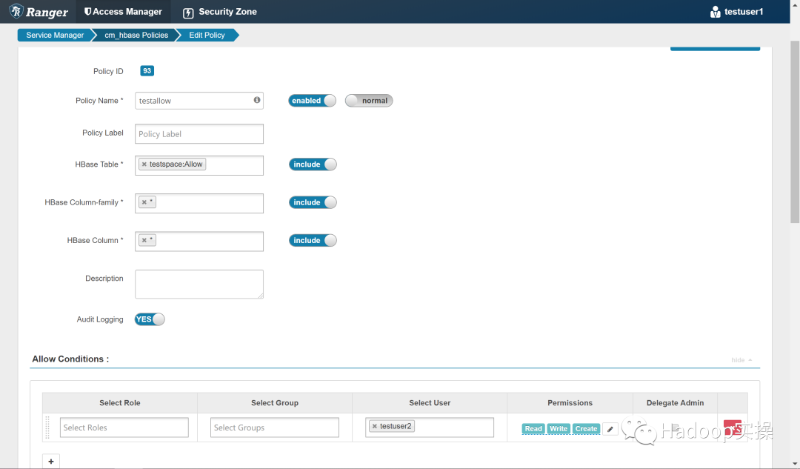

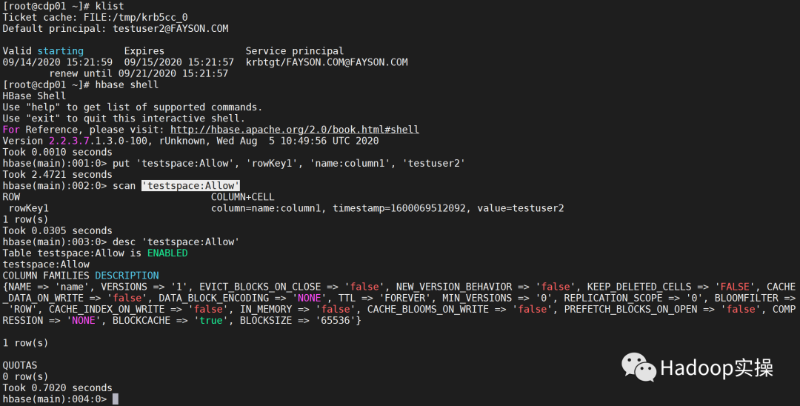

验证1:Allow Conditions 验证,我们通过登录testuser1 创建权限策略testallow,给testuser2 授予Allow表的读、写、创建权限并验证。

然后使用testuser2 插入数据并查看验证Allow Conditions 已生效。

hbase(main):005:0> create "testspace:Allow" ,"name"

hbase(main):006:0> put 'testspace:Allow', 'rowKey1', 'name:column1', 'testuser2'

hbase(main):007:0> scan "testspace:Allow"

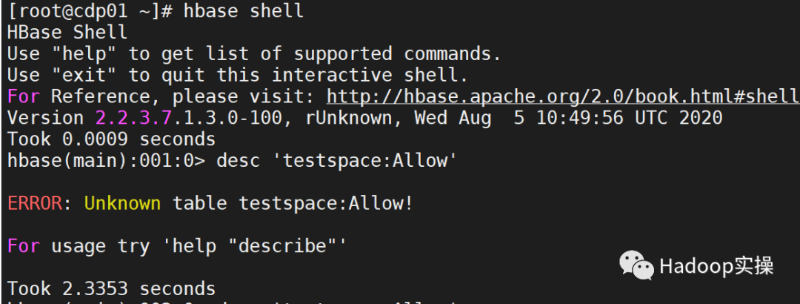

如需执行desc 查看,则需要给create 权限,否则执行desc ‘testspace:Allow’ 会如下提示:

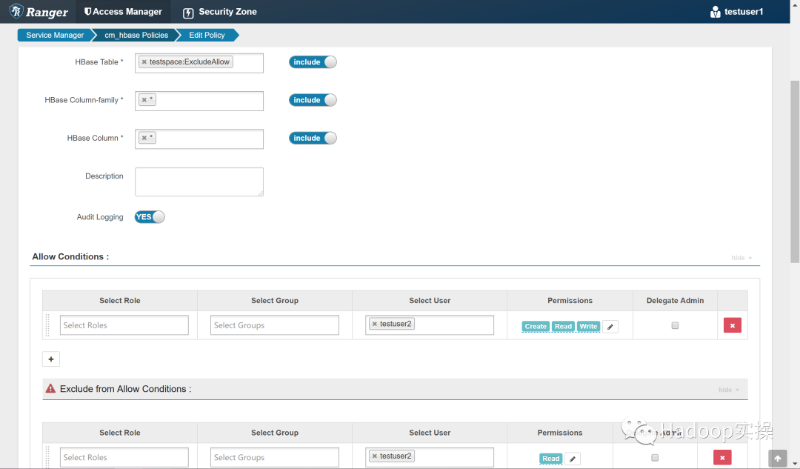

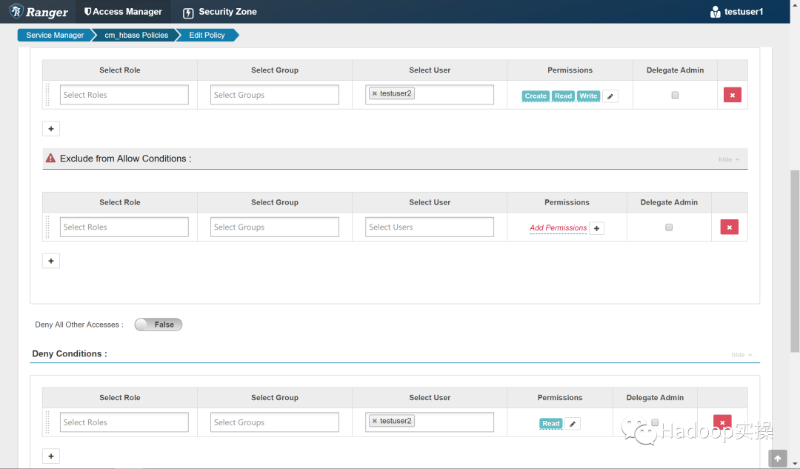

验证2:Exclude from Allow Conditions 验证,使用testuser1 用户创建权限策略testExcludeAllow。在Allow Conditions给testuser2 授予ExcludeAllow表的读、写、创建权限,并且在Exclude from Allow Conditions 排除读的权限,如下图所示:

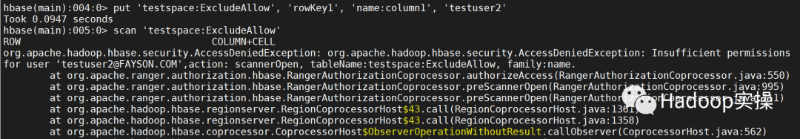

然后使用testuser2 插入ExcludeAllow数据并查看验证,验证Allow Conditions 和Exclude from Allow Conditions都已生效,并且Exclude 条件优先于Allow,因此得到的结果是testuser2 可以插入数据到ExcludeAllow表中,但是不能查看,验证如下图所示:

hbase(main):006:0> put 'testspace:ExcludeAllow, 'rowKey1', 'name:column1', 'testuser2'

hbase(main):007:0> scan "testspace:ExcludeAllow"

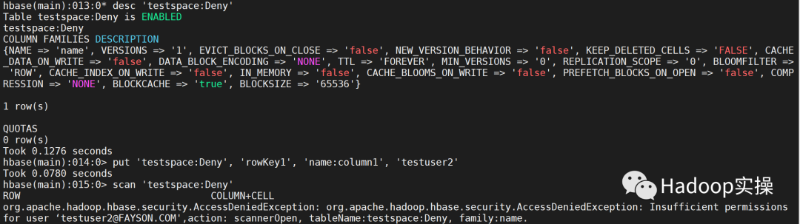

验证3:Deny Conditions 验证,使用testuser1创建策略 testDeny。在Allow Conditions给testuser2 授予Deny表的读、写、创建权限,并且在Deny Conditions种添加拒绝读的权限。如下图所示:

根据上面的权限策略,得到的结论与验证2的结果一致。testuser2 可以插入数据到Deny 表中,但是不能查看,验证如下图所示:

hbase(main):006:0> put 'testspace:Deny, 'rowKey1', 'name:column1', 'testuser2'

hbase(main):007:0> scan "testspace:Deny"

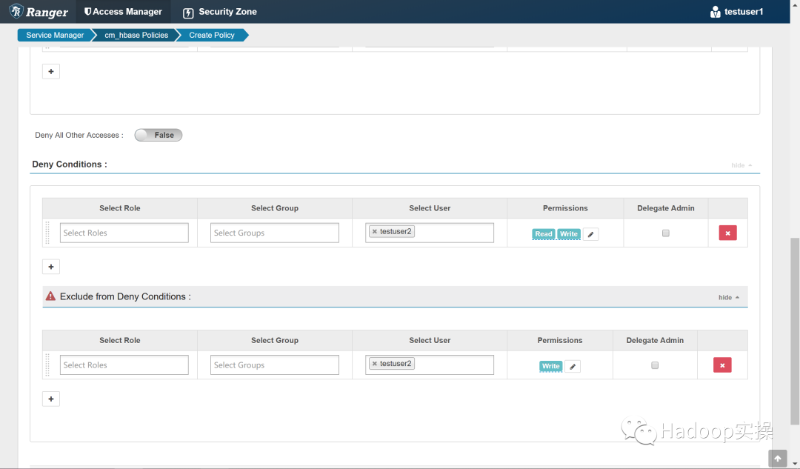

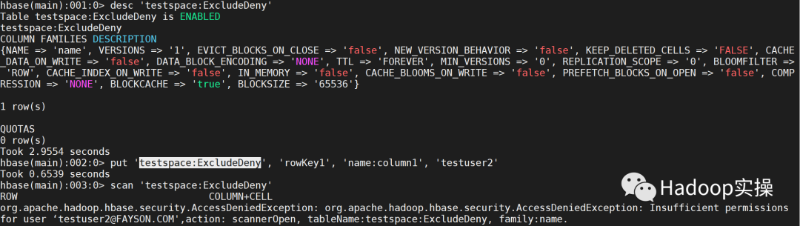

验证4:Exclude from Deny Conditions 验证,使用testuser1 用户创建权限策略testExcludeDeny。在Allow Conditions给testuser2 授予ExcludeAllow表的读、写、创建权限策略。在Deny Conditions 添加拒绝读、写的权限策略,并且在Exclude from Deny Conditions 排除拒绝写的权限策略,如下图所示:

根据上面的权限策略,得到的结论与验证2、3的结果一致。testuser2 可以插入数据到ExcludeDeny 表中,但是不能查看,验证如下图所示:

hbase(main):006:0> put 'testspace:ExcludeDeny, 'rowKey1', 'name:column1', 'testuser2'

hbase(main):007:0> scan "testspace:ExcludeDeny"

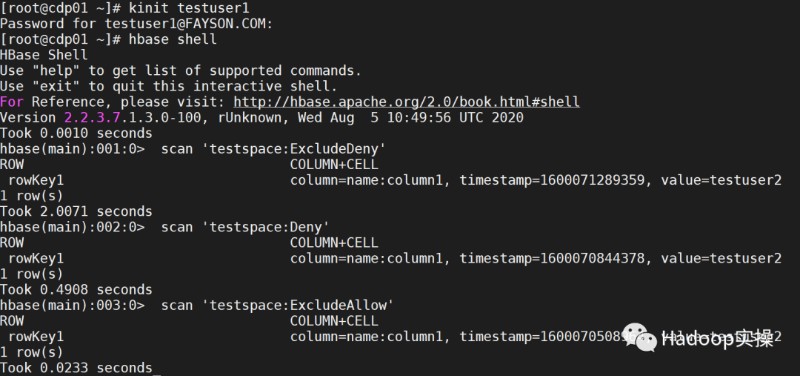

登录testuser1 验证上面所有的数据确认测试2-4使用testuser2都已正常写入

验证5:HBase column 级别授权 , 使用testuser1 用户创建权表testColumn,并put 数据

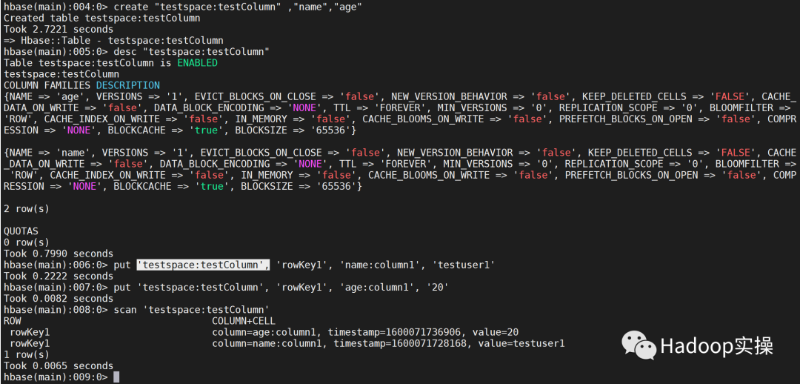

hbase(main):004:0> create "testspace:testColumn" ,"name","age"

hbase(main):005:0> desc "testspace:testColumn"

hbase(main):006:0> put 'testspace:testColumn', 'rowKey1', 'name:column1', 'testuser1'

hbase(main):007:0> put 'testspace:testColumn', 'rowKey1', 'age:column1', '20'

hbase(main):008:0> scan 'testspace:testColumn'

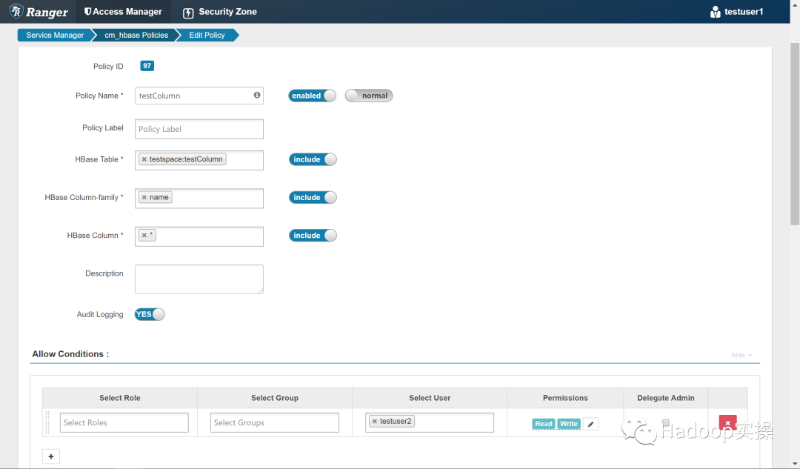

然后使用testuser1 用户创建权限策testColumn。只给testuser2 用户testColumn 表name 列的读写权限,如下图所示:

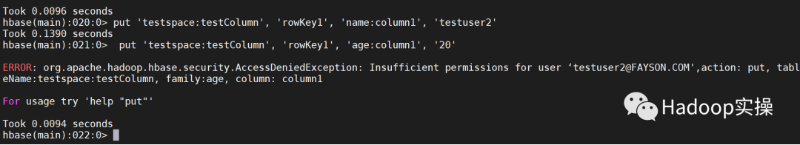

根据上面的权限策略,testuser2 可以插入数据到testColumn表name 列以及查看该列,其余的列不可查看以及写入,验证如下图所示:

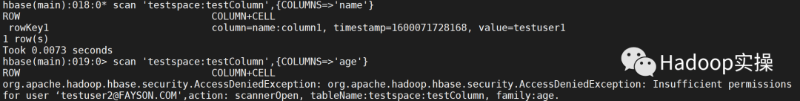

查看验证,查看testColumn表的name 列有权限,查看age 列无权限

hbase(main):005:0> scan 'testspace:testColumn',{COLUMNS=>'name'}

hbase(main):006:0> scan 'testspace:testColumn',{COLUMNS=>'age'}

写入验证,写入testColumn表的name 列有权限,写入age 列无权限

hbase(main):006:0> put 'testspace:testColumn', 'rowKey1', 'name:column1', 'testuser2'

hbase(main):007:0> put 'testspace:testColumn', 'rowKey1', 'age:column1', '20'

注意:本文归作者所有,未经作者允许,不得转载